校内各位师生:

距离2017.5.12日爆发的“永恒之蓝”蠕虫病毒已过去一年半的时间,近期又出现此病毒变种,利用MS17-010【永恒之蓝】漏洞,在网络空间传播。我校网络空间安全学院天枢实验室经过仔细研究,提供判断是否感染病毒的判断方法以及修复方式,请各位师生自行检查自己的计算机,发现问题及时处理。

判断方式:

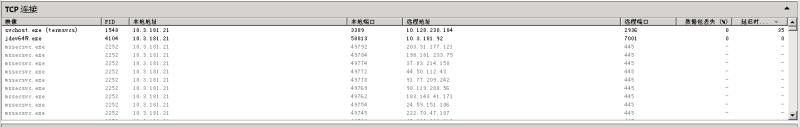

1.该机器建立了大量与其他机器445端口的连接。

命令行中输入,netstat -an查看已建立连接,或使用【任务管理器-资源监视器-网络】查看已建立连接。若建立了大量未知ip的445端口连接,则该机器有可能感染蠕虫病毒。

2. 该机器的文档已被加密。

该蠕虫病毒初版及一部分变种会加密文档,若已被加密文档,则可确认系统已被病毒感染。

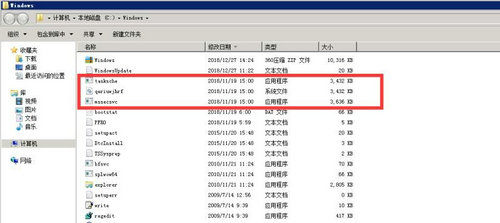

3.C:/Windows目录下存在病毒文件:mssecsvc.exe、tasksche.exe、

4.检测到有大量向国外ip 38.132.114.186的请求。该ip为C&C主机,负责收集被控主机的进度、发布新任务等功能。

清除病毒:

1.打开c:/Windows目录,发现文件

2.打开任务管理器,找到同名进程。tasksche.exe以及mssecsvc.exe

3.在任务管理器中删除该进程,同时删除刚才找到的三个文件。

4.重启系统,若已经执行过修复策略,则该病毒已被清除。

修复方式:

1.下载并更新补丁,及时修复漏洞。

在学校微软正版化软件平台直接更新windows系统,微软已提供win7、Windows10、WindowsServer各系统的修复补丁。

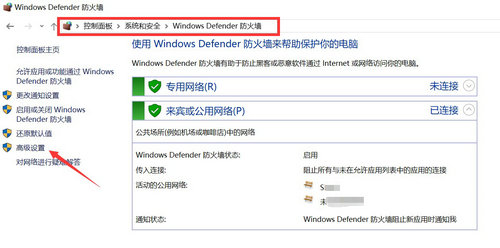

2.禁止445端口外部访问,增加445端口入站规则。

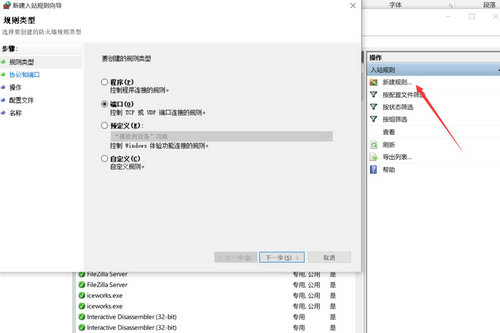

在控制面板中找到防火墙设置,在其中找到出入站规则配置。

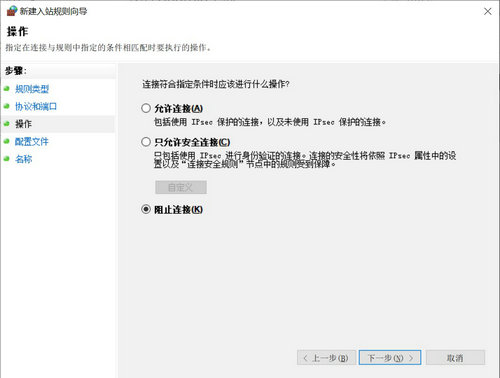

添加445端口的入站规则,禁止外部访问。

按提示添加445端口,TCP连接的规则即可。

完成后即关闭了445端口。

附件:疑似感染主机列表

信息化技术中心

2019年1月21日