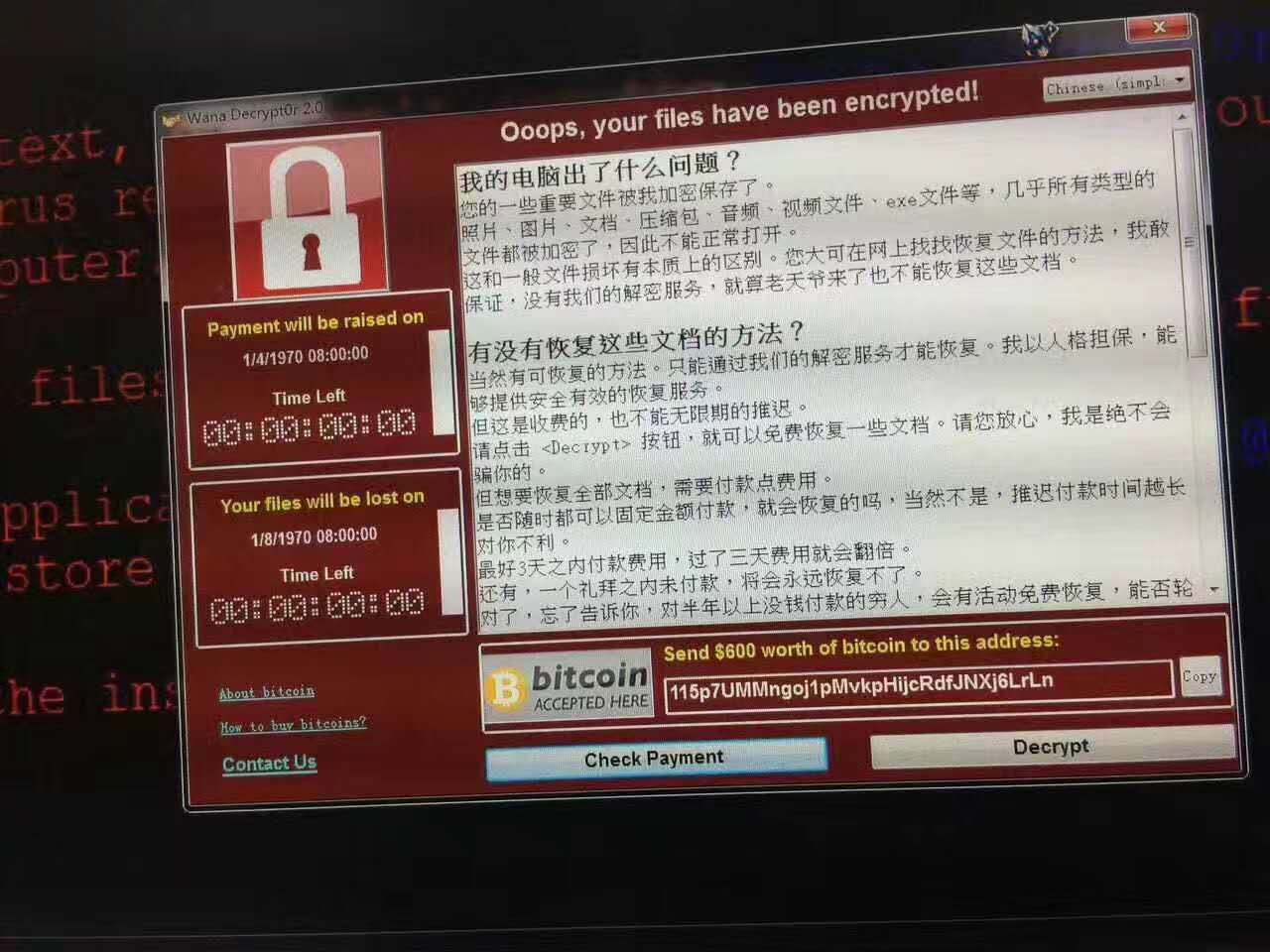

5月12日20点左右,国内部分高校学生反映电脑被病毒攻击,文档被加密,只有支付高额比特币赎金才能解锁,我校也有学生反映个人电脑已经被攻击。据悉,此次“永恒之蓝”病毒是全国性的,主要通过校园网传播,十分迅速。目前已经有大量的高校遭受到该攻击,建议尽快采取安全防范措施。

此次病毒攻击开放了 445 端口的 Windows 机器,实现远程命令执行。微软在今年3月份发布的MS17-010补丁,修复了“永恒之蓝”所利用的SMB漏洞。目前基于“永恒之蓝”的多种攻击代码已经在互联网上广泛流传,除了捆绑勒索病毒,还发现有植入远程控制木马等其他多种远程利用方式。

目前,攻击规模还在迅速扩大,主要影响以下未自动更新的操作系统:

Windows XP/Windows 2000/Windows 2003

Windows Vista/Windows Server 2008/WindowsServer 2008 R2

Windows 7/Windows 8/Windows 10

Windows Server 2012/Windows Server 2012 R2/Windows Server 2016

教育信息化处已经在防火墙、核心交换机等设备上进行了相应配置,尽量降低风险。个人电脑和服务器非常有必要进行检测和升级,具体建议如下:

个人电脑建议措施:

1.未升级操作系统的处理方式:

启用并打开“Windows防火墙”,进入“高级设置”,在入站规则里禁用“文件和打印机共享”相关规则;尽快更新最新的操作系统补丁,尤其是MS17-010补丁;熟悉Windows操作系统配置的师生可直接关闭445端口。

2.升级操作系统的处理方式:

建议使用Windows的师生将操作系统更新升级到最新版本;建议停止使用Windows XP、Windows 2003等微软已不再提供安全更新的机器,目前可使用360“NSA武器库免疫工具”检测系统是否存在漏洞。

3.安装学校提供的杀毒软件:

登录门户-系统直通车-360杀毒软件/赛门铁克(360天擎和赛门铁克任选一种),安装后升级到最新病毒库,进行全面扫描。

4.定期备份重要文件数据。

服务器建议措施:

建议各类Windows服务器关闭不必要的端口,如445 、135、137、138、139等,关闭网络共享;升级病毒防护软件。

360“NSA武器库免疫工具”下载地址http://dl.360safe.com/nsa/nsatool.exe

信息化技术中心

2017年5月13日

中毒电脑举例: